高明网站设计重大军事新闻

第十二章 注入技术

12.1 DLL注入方法

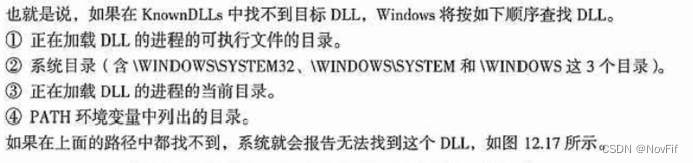

在通常情况下,程序加载 DLL的时机主要有以下3个:一是在进程创建阶段加载输入表中的DLL,即俗称的“静态输人”;二是通过调用 LoadLibrary(Ex)主动加载,称为“动态加载”;三是由于系统机制的要求,必须加载系统预设的一些基础服务模块,例如Shell扩展模块、网络服务接口模块或输人法模块等。因此,在进行 DLL注人时,也不外乎通过这3种手段进行。

静态修改PE输入表法、进程创建期修改PE输入表法(以挂起方式创建目标进程、获取目标进程中的PE结构信息、获取原IID大小,增加一项,搜索可用的节空隙、构造新的IID及与其相关的OriginalFirstThunk,Name,FirstThunk结构、修正PE映像头、更新目标进程的内存、继续运行主进程)、输入表项DLL替换法(DLL劫持)

CreateRemoteThread法、RtlCreateUserThread法、APC注入、SetThreadContext法、WriteProcessMemory

SetWindowHookEx消息钩子……

12.2 DLL注入的应用

驱动层防范:1.KeUserModeCallback防全局消息钩子注入、

NtMapViewOfSection/LoadImageNotify 对模块进行验证、拦截进程打开、读、写,以及创建远线程、发送 APC 等操作、Call Stack 检测非法模块

应用层防范:通过 Hook LoadLibraryEx函数防范全局钩子、输入法注入、在DllMain中防御远程线程、枚举并查找当前进程中的非法模块和可疑内存、Hook ntdll中的底层函数进行 Call Stack 检测

这一章内容博大精深,要学不完力